🎼 L’API Gateway Kubernetes : la régie scénique de ton orchestre applicatif

La musique était jouée par nos Pods, l’orchestre gérait le tempo. Mais pour qu’une symphonie applicative captive son public, elle doit savoir accueillir, guider et sécuriser le flot incessant des requêtes. L’entrée en scène de l’API Gateway Kubernetes est le moment où ta distribution se professionnalise. Elle devient une œuvre qui se découvre par de multiples portes d’entrée, intelligemment gérées.

Voici comment passer de la répétition dans ton salon (Minikube) au grand opéra du cloud, avec une régie réseau digne des plus grandes scènes 🚀.

📡 L’Évolution de la Partition : Du Service au Gateway API

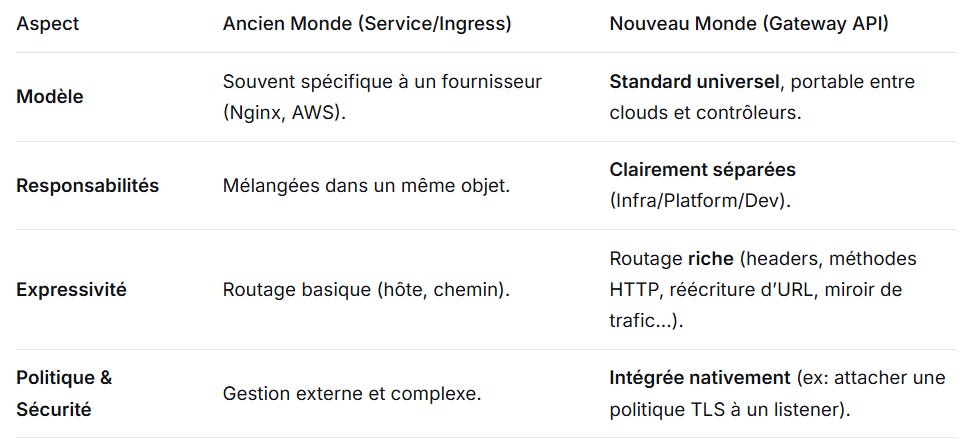

T’en souviens-tu ? Le Service Kubernetes était notre « guichet d’accueil » stable. Il faisait le job, mais de manière assez basique : un écouteur, une répartition de trafic.

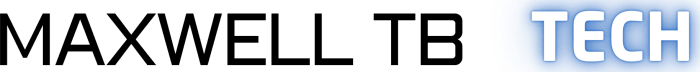

L’API Gateway, c’est la direction artistique et logistique du réseau. Imagine : au lieu d’un seul guichet pour tout l’opéra, tu as désormais un hall d’entrée avec des hôtesses, des panneaux d’orientation, des accès VIP et des contrôles de sécurité sophistiqués. C’est une couche d’intelligence qui s’intercale entre Internet et ton orchestre de Pods.

Cette API est le standard émergent, conçu pour être universel et portable entre fournisseurs cloud. Elle te permet de décrire ce que tu veux (router le trafic pour api.monapp.com vers le backend), et non comment le faire, laissant cette lourde tâche à un contrôleur spécialisé

.

🧩 Les Acteurs Principaux de la Régie (CRDs)

Pour mettre en place cette régie, Kubernetes a besoin de nouveaux types de ressources (Custom Resource Definitions). Voici les stars du spectacle :

Ces ressources créent un modèle découplé et flexible : l’équipe Dev définit les routes (HTTPRoute), l’équipe Platform provisionne la passerelle (Gateway), et l’infrastructure sous-jacente est définie par la classe (GatewayClass).

🚀 Guide Pratique : Mettre en Scène une Gateway avec Traefik

Passons à la pratique. Nous allons installer un contrôleur d’API Gateway populaire : Traefik. Garde à l’esprit que la beauté de ce standard est son universalité : tu pourrais remplacer Traefik par Nginx, Kong, ou tout autre contrôleur supporté.

1. Installer les CRDs de l’API Gateway

L’API Gateway n’est pas installée par défaut. On commence par y ajouter le « vocabulaire » nécessaire :

kubectl apply --server-side -f https://github.com/kubernetes-sigs/gateway-api/releases/download/v1.4.0/experimental-install.yamlCette commande installe les « briques grammaticales » stables (Gateway, HTTPRoute) et expérimentales (TCPRoute, TLSRoute) pour notre régie réseau.

2. Déployer le Régisseur (Traefik)

Nous engageons maintenant notre ingénieur du son et installons sa console (Traefik) dans notre cluster :

# Ajout du dépôt Helm et installation

helm repo add traefik https://helm.traefik.io/traefik

helm repo update

helm search repo traefik --versions

helm install traefik traefik/traefik \

--version 37.3.0\

--values infrastructure/values.yaml \

--namespace traefik \

--create-namespace

--skip-crdsValue infrastructure/values.yaml:

logs:

access:

enabled: true

ports:

web:

port: 80

websecure:

port: 443

exposedPort: 443

# we enable gateway-api features

providers:

kubernetesGateway:

enabled: true

experimentalChannel: false

# we disable gateway-api defaults because we want to provide our own

gatewayClass:

enabled: false

# we disable gateway-api defaults because we want to provide our own

gateway:

enabled: false

💡 Comme nous sommes en local avec Minikube, nous utiliserons kubectl -n traefik port-forward svc/traefik 80 pour simuler l’accès public à notre régie.

-Création de domaines de test

Nous devons également imaginer que nous avons un domaine appelé fined-mentor.com. Configurons-le donc dans notre fichier hosts →(C:\Windows\System32\drivers\etc) :

127.0.0.1 fined-mentor-frontend.com

127.0.0.1 fined-mentor-backend.com

127.0.0.1 fined-mentor.com3. Définir la Classe de Notre Régie (GatewayClass)

Nous déclarons le type de régisseur que nous voulons utiliser. Crée un fichier gatewayclass.yaml :

apiVersion: gateway.networking.k8s.io/v1

kind: GatewayClass

metadata:

name: traefik

spec:

controllerName: traefik.io/gateway-controllerApplique-le :

kubectl apply -f traefik-gatewayclass.yaml. C’est comme choisir officiellement « Traefik » comme fournisseur de notre système de sonorisation.

4. Installer la Régie en elle-même (Gateway)

C’est le moment d’allumer la console et de brancher les micros. Crée un fichier public-gateway.yaml :

apiVersion: gateway.networking.k8s.io/v1

kind: Gateway

metadata:

name: gateway-api

spec:

gatewayClassName: traefik

listeners:

- name: web

port: 80

protocol: HTTP

allowedRoutes:

namespaces:

from: SameApplique-le :

kubectl apply -f public-gateway.yaml. Félicitations ! Tu as maintenant un point d’entrée réseau actif dans ton cluster.

5. Orienter le Trafic avec une Route (HTTPRoute)

La régie est en place, mais elle ne sait pas encore où envoyer les requêtes. Créons une carte du trafic.

Imaginons que tu aies une application frontend déployée (avec le label app: frontend). On va créer une route qui dit : « Tout le trafic pour monapp.local va au service frontend. »

Crée un fichier frontend-route.yaml :

apiVersion: gateway.networking.k8s.io/v1

kind: HTTPRoute

metadata:

name: fined-mentor-backend

namespace: default

spec:

parentRefs:

- name: gateway-api

sectionName: http #allows us to bind to a specific listener in the Gateway

kind: Gateway

hostnames:

- fined-mentor-backend.com

rules:

- backendRefs:

- name: fined-mentor-backend

port: 8080

weight: 1

Applique-la :

kubectl apply -f frontend-route.yaml. Le tour est joué ! L’API Gateway écoute maintenant et route intelligemment.

🎭 Pourquoi Cette Nouvelle Régie est un Game-Changer

Compare cela avec un Service Kubernetes traditionnel de type LoadBalancer ou Ingress :

Tu ne gères plus un simple guichet ; tu diriges un système de gestion du trafic professionnel, déclaratif et bien plus puissant.

🧠 L’État d’Esprit du Chef d’Orchestre Moderne

Tu deviens un stratège réseau : Avec l’API Gateway, ta préoccupation n’est plus « comment exposer mon app », mais « quelle expérience réseau je veux offrir à mes utilisateurs et à mes autres services ? ». Canary releases, shadow traffic, séparation client/API : tout devient possible.

La résilience monte d’un cran : Ce n’est plus seulement ton application qui est « self-healing », c’ta couche d’entrée tout entière. Si le contrôleur Traefik plante, ton

Deploymentle relancera. Si la configuration est invalide, l’API Gateway rejettera la route sans tout casser.Le YAML est ta partition ultime : Tout l’état désiré de ton réseau — sécurité, routage, équilibrage — est maintenant capturé dans des fichiers YAML versionnés. C’est la source de vérité infaillible de ton opéra numérique.

🎥 Une version vidéo détaillée est dispo sur la chaîne Maxwell TB Tech pour voir les commandes kubectl en action.